Yorum Bırak

M. Şahin KURU Yazılar

UTM (Unified Threat Management) – Bütünleşik Güvenlik Cihazı Nedir?

Bilgisayar güvenliği, günümüz bilişim dünyasının en önemli sorunu haline gelmiştir. Virüsler, trojanlar, spamlar, saldırılar hızla artmaktadır. İnternetin yaygınlaşması ile bu zararlı uygulamalar ve ağın iş dışında başka amaçlarla kullanılması çok yaygınlaşmıştır. Bu nedenle Antivirus Gateway (Ağ Geçidinde virüs ve zararlı programları tarama) teknolojisi tüm büyük networkler için zorunlu hale gelmiştir. Aksi takdirde bu zararlı uygulamaların verdiği zarar (sistemlerin kapalı olması, şifrelerin ve bilgilerin çalınması, zaman kaybı gibi) AV Gateway’e verilen paraların kat kat üstündedir.

Ayrıca yine büyük networkler için dışarıdan gelen saldırıları engelleyebilmek için Saldırı Tesbit ve Engelleme Sistemleri gerekli hale gelmiştir.

Kullanıcıların iş dışında başka şeylerle uğraşmalarını engellemek ve zararlı programcıklar içeren web sayfalarını önlemek için ise Web Filtreleme sistemlerine ihtiyaç vardır. Yine network trafiği ve kullanıcı zamanını oldukça çalan bir diğer sorun spam maillerdir. Bunları da engelleyen Anti Spam teknolojileri hızla gelişmektedir.

Yorum BırakGoogle, kısa süre önce gelen duyumları doğrulayarak Evernote‘a rakip olabilecek Keep adlı hizmetini tanıttı. Google Keep Android uygulaması ve web tarayıcılar üzerindenkullanılabiliyor ve tamamen Google Drive temelli çalışıyor. Gelişmiş bir not…

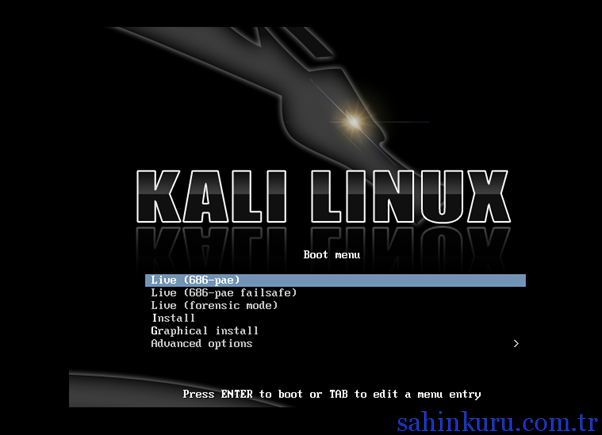

Yorum BırakSızma testleri ve güvenlik incelemeleri için kullanılan Bactrack’in devamı niteliğindeki Kali Linux bu hafta yayınlandı. Bu yazımızda yeni Debian tabanlı Kali Linux kurulumunun nasıl yapıldığını inceleyeceğiz. Ben kurulumumu VMWare Workstation üstünde yapıyorum.

Kurulum için kendime 2 GB lık, işletim sistemi Linux / Other 2.6.x olarak ayarlanmış bir sanal makine seçtim.

Kurulum cdsini makinamıza yerleştiriyoruz.

Resim-1

Karşımıza Kali Linux kurulumunun ekranı geliyor. Kaliyi Backtrack de olduğu gibi farklı şekillerde kullanabiliriz. Biz direk diskimizde kullanacağız ve kurulumu arabirimli olarak yapacağız.

2 YorumPenetration testlerinde kullanılan Backtrack Linux dağıtımının devamı niteliğindeki Kali Linux dün yayımlandı. Kali Sızma testlerinde kullanılmak üzere Debian tabanlı olarak tasarlandı. Ürünün sahipleri dağıtımı birkaç farklı şekilde…

Yorum BırakSamsung’un amiral gemisi S3 den sonra yeni gözdesi olarak görülen S4 lansmanı bugün türkiye saati ile saat 01:00 da yapılıyor. Aşağıdan canlı olarak lansmanı izleyebilirsiniz.…

Yorum Bırak16 Mart günü Microsoft İstanbul ofisinde gerçekleştireceğimiz System Center 2012 ve Microsoft Cloud etkinliğine davetlisiniz. Bu etkinlikte Tüm Cloud çözümleri anlatılırken System Center 2012 ile…

Yorum BırakTelefon kameraları ne kadar gelişse de, sızıntılarda karşımıza çıkan cepler her nedense hala son derece bozuk, bulanık görüntülere sahipler. Yukarıdaki karanlık fotoğrafta gördüğünüz cep, iddialar…

Yorum BırakEski Windows Phone’lu telefonlara sunulması beklenen Windows Phone 7.8 güncellemesinin durdurulduğuna dair raporlar ortaya çıktı. Microsoft, WP 7.8 güncellemesini Ocak ayının sonunda Lumia 900 gibi…

Yorum BırakBir sistemin açıklarını bulabilmek için öncelikle o sistemin nasıl çalıştığına dair bilgi edinmek gerekir. Daha sonra sistemde açık arayan kişi, edindiği bu bilgiyi sahip olduğu temel bilgilerle korelasyona sokmalıdır. Temel bilgiler, söz konusu bilişim ve bilgisayar dünyasının teknik altyapısı olduğunda; ağ bilgisi, yazılım bilgisi, sistem bilgisi, güvenlik bilgisi, donanım bilgisi gibi konuları içermektedir. Bir Güvenlik Duvarı(Firewall) üzerinde tanımlı olan kuralları aşmak için genel geçerden uzak bir yöntem arayan kişi önce bu Firewall’a ait yapıyı yapacağı testlerle incelemeli, daha sonra kendisinin sahip olduğu diğer bilgilerle konuyu mercek altına almalıdır.

Firewall kuralları tanımlanırken en önemli güvenlik ilkesi aşırı yetkilendirmeden kaçınmaktır. Hem dışardan içeriye doğru olan hem de içeriden dışarıya doğru olan trafiğin, minimum yetkilerle, mümkün olduğunca “any” kuralı kullanmadan, sadece gerekli olan Protokol ve Port’lar için tanımlanması temel güvenlik anlayışının odağıdır. Bu ilkelere uyarken göze çok masum görünen ICMP protokol trafiği genelde göz ardı edilir. Esas odaklanılan nokta her zaman Port’lar ve diğer Protokol’ler olur. Ancak, bir güvenlik ilkesi uygulanırken istisna gözetmemek, gözetilirse de bu istisnaları da bir risk olarak değerlendirmek gerekir.

Eğer ICMP trafiğini açmak bir risk ise bu riskin nasıl bir tehdit ile hayata geçebileceğini de bilmek gerekir. Öncelikle ilk akılda olması gereken, Firewall üzerinde içerden dışarı, dışardan içeriye açık olan ICMP mesajlarının yerel ağda ve/veya İnternet’te ICMP üzerinde hizmet veren servisleri ifşa edeceğidir. Bunlara en ünlü örnekler PING (Echo & Echo Reply) ve TRACEROUTE ICMP mesaj tipleridir.

ICMP mesaj tipleri şu şekilde listelenebilir:

Yorum Bırak

Yorum yazabilmek için oturum açmalısınız.